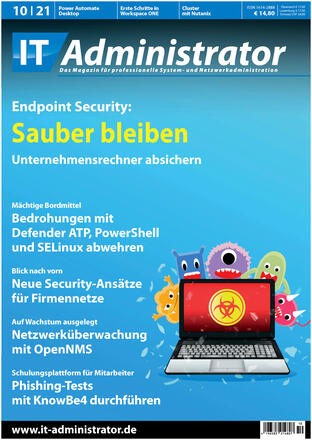

10/2021: Endpoint Security

Die Rechner der Mitarbeiter stehen an vorderster Front in Sachen IT-Security. Im Oktober-Heft befassen wir uns deshalb mit dem Schwerpunkt "Endpoint Security". Darin zeigen wir unter anderem, wie Sie Bedrohungen mit Windows Defender ATP abwehren und Bitlocker mit der PowerShell steuern. Außerdem werfen wir einen Blick auf neue Security-Ansätze für Unternehmen sowie aktuelle Sicherheitsempfehlungen des BSI. Linux-User erfahren derweil, wie sie SELinux richtig einsetzen. In den Produkttests schauen wir uns unter anderem mit KnowBe4 eine Plattform für Phishing-Tests zur Mitarbeiterschulung an.

Ab 5. Oktober finden Sie das Heft am Kiosk. Oder Sie bestellen die IT-Administrator-Ausgabe zu Endpoint Security in unserem Online-Shop. Mit einem Probeabo machen Sie sich zum günstigen Preis einen umfassenden Eindruck vom IT-Administrator.