Mit Yast zum Initiator

Zur Einrichtung des Initiators startet der Administrator Yast und wählt das Modul

»Netzwerkdienste | iSCSI-Initiator«

. Das Angebot,

»open-iscsi«

zu installieren, sollte er annehmen, Yast dient hier als Frontend für die Konfiguration der Initiator-Software Open-iscsi

[7]

. Der Konfigurationsvorgang ist einigermaßen selbsterklärend, nur die Reihenfolge der Tabs stimmt nicht ganz mit der Vorgehensweise überein. Nach der Bootkonfiguration und der Namensvergabe auf

»Dienste«

empfiehlt sich zunächst das Suchen nach einem Target auf dem dritten Reiter

»Ermittelte Ziele«

.

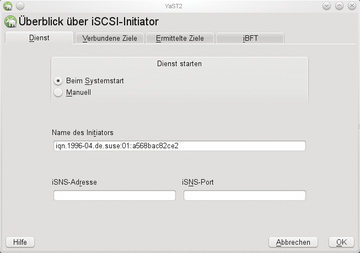

Abbildung 3

zeigt den Startbildschirm beim Konfigurieren des iSCSI-Initiators. Auch dieser Service soll nach dem Booten zur Verfügung stehen. Weiter geht es mit dem Reiter

»Ermittelte Ziele«

und der Schaltfläche

»Erkennen«

.

Abbildung 3: In Suses Initiator-Konfiguration sollte der Admin vom ersten Reiter Dienst gleich Ermittelte Ziele auf dem dritten Tab suchen, bevor er sie auf Verbundene Ziele aktiviert.

Abbildung 3: In Suses Initiator-Konfiguration sollte der Admin vom ersten Reiter Dienst gleich Ermittelte Ziele auf dem dritten Tab suchen, bevor er sie auf Verbundene Ziele aktiviert.

Die IP-Adresse in diesem Beispiel ist 192.168.0.10. iSCSI unterstützt einen Authentisierungsmechanismus, bei dem sich Rechner zunächst beim Target anmelden müssen. Deshalb muss der Admin hier – auch ohne Passwort – jetzt auf

»Anmelden«

klicken. Nach dem nächsten

»Weiter«

steht das Ergebnis wie in

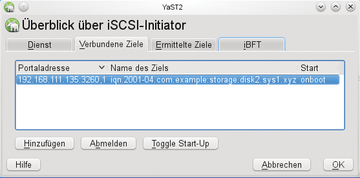

Abbildung 4

. Hwinfo zeigt jetzt (

Listing 2

): Der Admin kann Yast schließen, das Blockdevice steht zur Verfügung.

Listing 2

Hwinfo mit iSCSI

Abbildung 4: Der Initiator hat das Target gefunden, ganz wichtig nach der erfolgreichen Discovery ist jetzt das Login.

Abbildung 4: Der Initiator hat das Target gefunden, ganz wichtig nach der erfolgreichen Discovery ist jetzt das Login.

Spieltrieb und Benchmark

Nun ist es Zeit, dem Spieltrieb nachzugeben und ein wenig zu testen. Dafür fährt der Benutzer den Initiator herunter, er hat seine Aufgabe getan und bewiesen, dass der Zugriff aufs iSCSI-Target übers Netzwerk möglich ist. Jetzt setzt der Admin nach der obigen Beschreibung einen Initiator auf dem Host

»target«

auf und richtet das iSCSI-Device

»/dev/sdb«

ein. Das vermeintliche Blockdevice

»sdb«

zeigt so auf die Datei

»/tmp/iscsi-content«

. Schreibt Root jetzt

»Hallo Welt«

auf die iSCSI-Platte, kann er es später aus der Target-Datei (

»/tmp/iscsi-content«

) auslesen (

Listing 3

).

Listing 3

Funktionstest mit Cat

Jetzt soll das System die maximale Schreibgeschwindigkeit ermitteln. Dadurch, dass Target und Initiator auf demselben Computer liegen, bleibt die Netzwerklatenz bei der Messung außen vor, siehe Listing 4 . Natürlich ist dies kein allgemeingültiger Benchmark, dagegen sprechen viele Gründe, nicht nur die fehlende Hardware-Disclosure. Das Vorgehen untersucht auch nur den sequenziellen Zugriff.

Listing 4

Mini-Benchmark