Self-Service für Benutzer

Um das Administrationspersonal zu entlasten, bietet LinOTP ein Self-Service Portal, in dem die Benutzer beispielsweise ihre Token selbst ausrollen, sperren, die PIN ändern können und vieles mehr. Die Berechtigungen für erlaubte Aktionen lassen sich mittels Richtlinien fein abgestuft festlegen und auf die jeweilige Benutzerstruktur anpassen. Beim Roll-Out des Tokens hatten wir den Benutzern eine Default-PIN (0000) zugewiesen, die diese nun selber ändern dürfen. Schließlich sollte die PIN nur dem Token-Benutzer selbst bekannt sein. Dazu erstellen Sie über "LinOTP Konfiguration / Richtlinien" eine neue Richtlinie wie folgt:

Name der Richtlinie: PIN

Bereich: selfservice

Aktionen: setOTPPIN

Benutzer: test, tom

Realm: testuser

Client: 192.168.0.0/24, 192.168.1.0/24

Passen Sie die Benutzerdaten, Realm und die Client-Netzwerke entsprechend nach Ihrem Bedarf an. Welche Aktionen in den verschiedenen Bereichen zur Verfügung stehen, erschließt sich leider nicht auf den ersten Blick. Hier hilft der Blick in die Dokumentation weiter. Mit der Pfeil-nach-unten-Taste lassen sich die Aktionen auch aus einer Liste auswählen. Setzen Sie die Richtlinie dann auf aktiv und speichern Sie sie.

Der Benutzer ruft nun das Self-Service Portal unter

»https://IP-Adresse«

auf und meldet sich dort zunächst mit seinem Benutzernamen und dem Passwort aus dem UserIDResolver an. Das gewünschte Token lässt sich jetzt aus der Liste links oben auswählen und eine eigene geheime PIN komfortabel setzen.

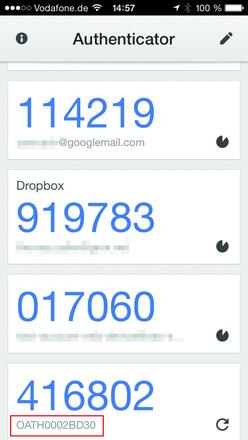

Bild 4: Mit dem Google Authenticator als Soft-Token wird der Roll-Out einer Zweifaktor-Authentifizierung zum Kinderspiel. Zum Aktivieren eines neuen Tokens ist lediglich ein QR-Code mit dem Mobilgerät zu scannen.

Bild 4: Mit dem Google Authenticator als Soft-Token wird der Roll-Out einer Zweifaktor-Authentifizierung zum Kinderspiel. Zum Aktivieren eines neuen Tokens ist lediglich ein QR-Code mit dem Mobilgerät zu scannen.

Authentifizierung testen

Nachdem nun ein Benutzer mit einem Token und einer geheimen PIN ausgestattet ist, wird es Zeit für einen ersten Test. Unter der URL

»https://IP-Adresse/auth/index«

stellt LinOTP dafür ein passendes Werkzeug bereit. Geben Sie zum Test hier den Benutzernamen, die geheime PIN und das auf dem Token angezeigte Einmalpasswort an. Sind die Eingaben korrekt, gibt LinOTP eine Erfolgsmeldung aus.

Hat alles geklappt, ist LinOTP einsatzbereit und kann Ihre Applikationen nun mit einer starken Authentifizierung absichern.