LinOTP Smart Virtual Appliance installieren

Zur Installation von LinOTP bietet der Hersteller LSE [2] prinzipiell zwei Wege an: Die Installation der LSE Smart Virtual Appliance oder die manuelle Installation und Konfiguration von LinOTP auf einem bestehenden Linux-Server.

Mit Debian 6 und 7, Ubuntu 12.04+, RHEL/CentOS 6.4/6.5 und Univention Corporate Server (UCS) 3.1 kann sich die Bandbreite der unterstützten Linux-Distributionen wirklich sehen lassen. Ist Ihre Lieblingsdistribution nicht dabei, können Sie LinOTP natürlich auch aus dem Quellcode selbst kompilieren. Während die Pakete für die manuelle Installation von LinOTP, FreeRADIUS, Apache und so weiter kostenfrei zur Verfügung stehen, ist für die LSE Smart Virtual Appliance (SVA) der Abschluß einer Enterprise Subscription/Supportvertrags erforderlich. Dafür muss man sich dann aber auch nicht mit der etwas umständlichen Installation der freien Pakete herumschlagen und kann alle erforderlichen Parameter für die Anbindung an externe (LDAP-) Quellen, FreeRADIUS und Token-Management über ein komfortables Web-Interface konfigurieren.

Für einen kleinen Aufpreis ist außerdem Unterstützung durch den Hersteller für eine der oben genannten Linux-Distributionen enthalten. So können Admins mit ihrer vertrauten Plattform arbeiten. Darüber hinaus stellt die Smart Virtual Appliance einen Backup- und Restore-Mechanismus zur Verfügung. In Kombination mit einer zweiten (virtuellen oder physischen) Appliance kann auch schnell ein Hochverfügbarkeitsbetrieb konfiguriert werden. Die Kommunikation zwischen den beiden Appliances läuft dann – sehr vorbildlich – über einen IPSEC Tunnel. Die Preise für die Smart Virtual Appliance - insbesondere für kleinere Benutzerzahlen ab 10 Benutzern - sind absolut überschaubar. Genaueres dazu finden Sie im Kasten "Lizenzmodell". Die Installation der kostenfreien LinOTP-Version unter verschiedenen Linux-Distributionen beschreibt die ausführliche Dokumentation [3]. Um den Downloadlink und eine Testlizenz für die in diesem Artikel beschriebene Smart Virtual Appliance zu erhalten, ist zunächst eine Registrierung über das Kontakt-Formular von LSE erforderlich.

Die Smart Virtual Appliance ist ein gerade einmal 2,5 MByte großes Zip-File, das den Quick-Start Guide und das Installer-ISO beinhaltet. Die Smart Virtual Appliance basiert auf einem Debian 6.0 Net-Install Linux, alle erforderlichen Pakete werden also während der Installation aus dem Internet geladen. Es muss daher sichergestellt sein, dass die virtuelle Maschine auf das Internet zugreifen kann.

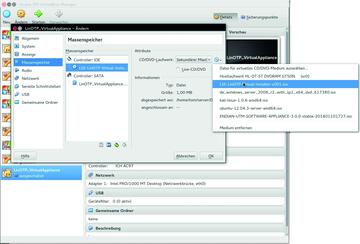

Erstellen Sie mit Ihrer Virtualisierungsumgebung, zum Beispiel VirtualBox oder VMware ESX/Workstation, einen virtuellen 64 Bit-Server mit mindestens 1 GByte RAM und 4 GByte Festplattenplatz. Als Netzwerkadapter sollten Sie eine voll virtualisierte Netzwerkkarte (VMware: "e1000", Hyper-V: "Ältere Netzwerkkarte") auswählen. Binden Sie das Installer-ISO in die Bootkonfiguration des virtuellen Servers ein. Bei VirtualBox finden Sie die entsprechende Einstellung unter "Massenspeicher / Controller: IDE / CD/DVD Laufwerk / Datei für virtuelles CD/DVD-Medium auswählen" (Bild 1).

Nach dem Start der VM wählen Sie im Installationsmenü zunächst aus, ob Sie eine feste IP-Adresse eintragen oder DHCP verwenden möchten. In der Regel werden Sie hier eine feste IP-Adresse zuweisen. Im nächsten Schritt geben Sie die Seriennummer ein, die Sie zusammen mit der virtuellen Appliance erhalten haben, und wählen das deutsche Keyboard Layout. Nach einer letzten Sicherheitsabfrage startet die Installation der virtuellen Maschine. Dabei werden die erforderlichen Pakete aus dem Internet heruntergeladen und alle Dateien auf der virtuellen Festplatte überschrieben. Nach Abschluß der Installation erfolgt die Konfiguration über die Web-Oberfläche, die Sie unter

»https://IP-Adresse:8443«

erreichen. Haben Sie während der Installation DHCP gewählt, müssen Sie zunächst die IP-Adresse wie folgt herausfinden: Loggen Sie sich auf der Konsole als root mit dem Default-Passwort "eBai6Lait9" ein. Durch Eingabe von

»ifconfig«

bringen Sie die IP-Adresse in Erfahrung und können sich anschließend in der Web-Oberfläche als "root" mit dem Passwort "eBai6Lait9" einloggen. Dort startet dann der Configuration Wizard, der alle erforderlichen Parameter für die Basis-Konfiguration abfragt.

Basis-Konfiguration

Der Konfigurations-Assistent fragt in fünf Schritten die wichtigsten Systemparameter für LinOTP ab. Hier können Sie die Netzwerk-Konfiguration vervollständigen, einen Zeitserver angeben, die Accounts für die Benutzer "root" und "admin" einrichten und die RADIUS-Clients anlegen. RADIUS-Clients sind all jene Systeme, die ihre Benutzer später gegen LinOTP authentifizieren möchten, in unseren Anwendungsbeispielen also zum Beispiel die Firewall, der SSH-Server und die Windows-Clients. Als RADIUS-Client können Sie ganze Netze (Netzmaske 255.255.255.0) oder einzelne Hosts (Netzmaske 255.255.255.255) definieren.

RADIUS-Clients kommunizieren mit dem RADIUS-Server über den TCP/UDP-Port 1812 und verwenden ein Shared Secret innerhalb der Kommunikation. Beim Anlegen der RADIUS-Clients legen Sie daher einen String fest, den Sie später als Secret in alle Systeme eintragen, die gegen LinOTP authentifizieren sollen. Hinter dem Karteireiter "System" befinden sich weiterführende Konfigurationsmöglichkeiten, zum Beispiel für den Aufbau einer Hochverfügbarkeitsumgebung, Backup & Restore oder die Erzeugung eigener Zertifikate für die Web-Oberfläche.

Bild 1: Die Inbetriebnahme der LinOTP Smart Virtual Appliance ist zum Beispiel mit VirtualBox innerhalb weniger Minuten erledigt.

Bild 1: Die Inbetriebnahme der LinOTP Smart Virtual Appliance ist zum Beispiel mit VirtualBox innerhalb weniger Minuten erledigt.

Damit ist die Basis-Konfiguration abgeschlossen. Spätere Änderungen oder Erweiterungen der Basis-Konfiguration lassen sich komfortabel über die "Appliance Configuration GUI" vornehmen, die Sie unter

»https://IP-Adresse:8443«

erreichen. Einen Überblick über die verfügbaren Web-GUIs finden Sie im Kasten "Die LinOTP Web-GUIs und das Commandline Interface".