Loganalyse

Mit Prelude-LML kommt nun der erste Prelude-Agent zum Einsatz. Er ist in der Lage, eine Vielzahl unterschiedlicher Logdateien auszuwerten und einzelne Meldungen als IDMEF-Events an den Prelude-Manager zu senden. Prelude-LML kann dabei sowohl die lokalen Logdateien verarbeiten wie auch selbst als Syslog-Server auftreten und so Logmeldungen von anderen Systemen empfangen. Hierzu zählen beispielsweise andere Linux- und Unix-Systeme, Router, Switche und Firewalls. Eine genaue Übersicht der mit Prelude-LML kompatiblen Komponenten findet sich unter [7]. Die jeweiligen Formate der einzelnen Logdateien und wie sie zu verarbeiten sind, lässt sich Prelude-LML über die Konfigurationsdatei "/etc/prelude-lml/prelude-lml.conf" beibringen.

Das Paket installieren Sie mit

»yum install prelude-lml«

aus dem Prelude Software Respository und melden den Agenten anschließend bei Prelude an. Hierzu starten Sie auf dem Management-System wieder den Registrierungsdienst:

# prelude-admin registration-server prelude-manager

In einem anderen Terminal oder dem Host, auf dem der Agent installiert wurde, schließen Sie dann die Registrierung mit dem soeben erzeugten Passwort des Registrierungsdienstes ab:

# prelude-admin register "prelude-lml" "idmef:w" 127.0.0.1 --uid 0 --gid 0

Hat das geklappt, aktivieren Sie den Service mit

»service prelude-lml start«

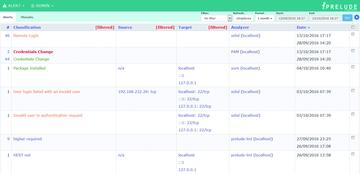

. Beim Aufruf der Prewikka-Webanwendung sollten nun erste Meldungen zu sehen sein (Bild 4).

Netzwerk-Sensor Snort

Um über verdächtige Aktivitäten im Netzwerk informiert zu werden, lässt sich das bekannte Netzwerk-Intrusion-Detection-System Snort als Prelude-Agent konfigurieren. Snort ist eine Art Sniffer, der den Netzwerk-Verkehr auf verdächtige Pakete hin überprüft. Solche Pakete identifiziert Snort anhand von Signaturen. Aktuelle Signaturdateien sind über eine kostenpflichtige Subskription zu beziehen [8], wobei auch kostenfreie Signaturen angeboten werden, die aber meist weniger aktuell sind. Wir gehen an dieser Stelle davon aus, dass eine Snort-Installation bereits vorhanden ist. Zur Integration in Prelude führen Sie in der Konfigurationsdatei "/etc/snort/snort.conf" ein neues Output Target auf:

output alert_prelude: profile=snort

Danach startet erneut das bereits bekannte Spiel: Melden Sie den neuen Sensor mit Hilfe des Registrierungsdienstes auf dem Prelude-Management-System an, und schon ist er als Prelude-Agent einsatzbereit. Nach der Änderung der Snort-Konfigurationsdatei müssen Sie das IDS neu starten, bevor es Meldungen an Prelude sendet.