Szenario 2: VPC-Connector

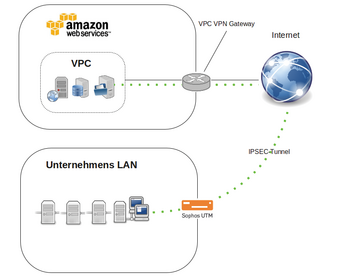

Dieses Szenario geht davon aus, dass die Amazon Cloud als Erweiterung eines lokalen LANs beziehungsweise Rechenzentrums verwendet werden soll. Amazon stellt für diesen Zweck netzseitig VPN-Gateways bereit, die mit verschiedenen Hardware-VPN-Routern und Firewalls – darunter die Sophos-UTM-Firewall – kompatibel sind. Die VPN-Anbindung kann dabei entweder über statisches oder dynamisches Routing erfolgen.

Das dynamische Routing von IPsec-VPN-Tunneln setzt die Unterstützung des Border Gateway Protocols (BGP) voraus. Unter [6] stellt Amazon eine Liste der kompatiblen VPN-Hardware-Devices bereit, die auch Auskunft zur BGP-Unterstützung gibt. Für kompatible Geräte lassen sich im VPC-Wizard Konfigurationsdateien erstellen, die dann einfach in das lokale VPN-Gerät eingelesen werden.

Um den VPC-Connector mit einer lokal installierten Sophos-UTM-Firewall zu nutzen, muss sie mit einer festen IP-Adresse ans Internet angebunden und mit der Software-Version 9 bestückt sein. Die Verwendung von Hostnamen statt fester IP-Adressen für die IPsec-Verbindung wird leider nicht unterstützt. Netzwerke, die über eine dynamische IP-Adresse ans Internet angebunden sind, bleiben daher außen vor und können den VPC-Connector nicht verwenden. Sind diese Voraussetzungen gegeben, ist die Einrichtung der VPN-Verbindung kinderleicht ( Abbildung 7 ).

Abbildung 7: Per Hardware-VPN lassen sich Ressourcen in der Amazon Cloud so nutzen, als befänden sie sich im eigenen Netzwerk. Die Verbindung wird in diesem Fall über den VPC-Connector einer Sophos-UTM-Firewall hergestellt.

Abbildung 7: Per Hardware-VPN lassen sich Ressourcen in der Amazon Cloud so nutzen, als befänden sie sich im eigenen Netzwerk. Die Verbindung wird in diesem Fall über den VPC-Connector einer Sophos-UTM-Firewall hergestellt.

VPC anlegen

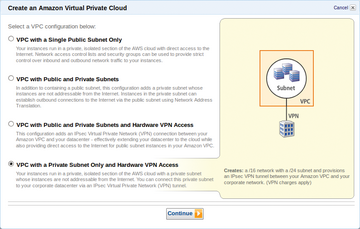

Um das lokale Netzwerk mit den Ressourcen im virtuellen Rechenzentrum bei Amazon zu verbinden, benötigen Sie zunächst eine weitere Virtual Private Cloud, diesmal aber mit VPN-Zugriff. Starten Sie den Wizard über das VPC-Dashboard und wählen Sie

»VPC with a Private Subnet Only and Hardware VPN Access«

(

Abbildung 8

). Der Wizard fragt zunächst die öffentliche IP-Adresse des lokal installierten VPN-Gateways ab. Im Falle eines Sophos-UTM-Systems ist dies die offizielle IP-Adresse der externen Netzwerkkarte der Firewall. Bei den Routing-Optionen können Sie zwischen statischem und dynamischen Routing wählen.

Abbildung 8: Der VPC-Wizard ist bei der Auswahl des passenden Szenarios behilflich. So lassen sich schnell Ressourcen in der Amazon Cloud im lokalen Netzwerk nutzen.

Abbildung 8: Der VPC-Wizard ist bei der Auswahl des passenden Szenarios behilflich. So lassen sich schnell Ressourcen in der Amazon Cloud im lokalen Netzwerk nutzen.

Da Sophos-UTM das Border Gateway Protocol (BGP) unterstützt, soll dynamisches Routing zum Einsatz kommen. Wie in Szenario 1 steht im nächsten Schritt nun wieder die Definition des VPC-Netzes an. In diesem erzeugen Sie wieder ein Subnetz, in dem später die Server laufen, die über die VPN-Verbindung mit dem lokalen Netz gekoppelt werden sollen:

VPC: 192.168.12.0/22 Private Subnet: 192.168.15.0/24

Nach einigen Minuten hat Amazon die VPC erzeugt und bietet den Download einer Konfigurationsdatei für den VPN-Zugriff an. Damit die Konfigurationsdatei eingelesen werden kann, müssen Sie hier das korrekte Format wählen. In diesem Fall ist das

»Sophos UTM V9«

. Laden Sie die Datei herunter und speichern Sie sie auf Ihrem Rechner.