Selbstzerstörer

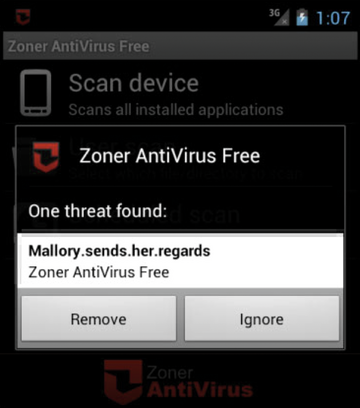

Eine Antiviren-App, die Virensignaturen über eine fehlerhafte SSL-Verbindung herunterlädt, ist ein besonders prägnantes Beispiel. Weil sie annahm, dass es sich durch SSL um eine sichere Verbindung handelt, validierte die App die Virensignaturen nicht zusätzlich. So kann ein Angreifer selbsterstellte Virensignaturen einschleusen und damit den Virenschutz durch ein leeres Update komplett ausschalten. Abbildung 2 zeigt, dass sich die App nach einem entsprechendem Signatur-Update selbst als Virus erkennt und vorschlägt, sich zu löschen.

Abbildung 2: Die Zoner-Antivirus-App erkennt sich nach einem Man-In-The-Middle-Angriff selbst als Virus und möchte gerne gelöscht werden. Diese Schwachstelle wurde mittlerweile behoben.

Abbildung 2: Die Zoner-Antivirus-App erkennt sich nach einem Man-In-The-Middle-Angriff selbst als Virus und möchte gerne gelöscht werden. Diese Schwachstelle wurde mittlerweile behoben.

Millionen betroffen

Basierend auf Installationszahlen aus Googles PlayStore betreffen diese Sicherheitslücken zwischen 40 und 185 Millionen Installationen weltweit. Alle betroffenen App-Hersteller wurden von den Untersuchern kontaktiert und über die gefundenen Sicherheitsprobleme informiert. Sie boten allen Herstellern Hilfe bei der Behebung der Schwachstellen an und baten sie, an einem Interview teilzunehmen.

Diese Interviews zielten besonders darauf ab, welche Gründe die App-Entwickler bewogen, vom Standardverhalten bei der SSL-Zertifikatsvalidierung abzuweichen und warum sie in mehr als 90 Prozent dieser Fälle die Zertifikatsvalidierung einfach ausschalteten. Der häufigste Grund für das Umgehen der Zertifikatsvalidierung war, dass es mit den verwendeten SSL-Zertifikaten zu Fehlermeldungen kam. Diese Fehlermeldungen wurden in vielen Fällen ausgelöst, weil Apps nicht vertrauenswürdige SSL-Zertifikate verwendeten.

Ein zweites, häufiges Problem war, dass in der Entwicklungsphase mit Testservern gearbeitet wurde, die selbstsignierte Zertifikate verwendeten. Die Zertifikatsvalidierung wurde aus diesem Grund umgangen. Das ist zu Testzwecken üblich und nachvollziehbar. Häufig vergaß man dann allerdings, die Umgehung vor der Freigabe der fertigen App wieder zu entfernen.

Ein drittes, weit verbreitetes Problem bestand darin, dass es einige Apps ihren Benutzern ermöglichen, Kommunikationsendpunkte selbst zu konfigurieren. Ein Beispiel hierfür ist eine Blogging-App, über die ein Benutzer auf seinen eigenen Blog zugreifen kann. Um in einem solchen Szenario keine Benutzer auszuschließen, verzichten Apps oft auf Zertifikatsvalidierung, da Android Apps standardmäßig keine Warnmeldungen anzeigen, wenn es zu einem Fehler während der Überprüfung von Zertifikaten kommt. Stattdessen werden Verbindungen einfach abgelehnt. So ist die mangelnde Flexibilität von SSL in Android-Apps ein weiterer entscheidender Grund.