Von Nagios abgeleitete Monitoring-Lösungen im Vergleich

Zwillingsforschung

Im Vergleich mit seinen vielen Verwandten versucht sich Nagios [1] als das Original zu positionieren, das in einer langen Entwicklungszeit zu unschlagbarer Reife und Stabilität gefunden und die größte Community auf sich verschworen hat. Ob es dabei auch mit Blick auf die Features tatsächlich die Nase vorn hat oder ins Hintertreffen geraten ist, das lässt sich insofern nicht pauschal beantworten, als einige der fraglichen Features zwar der Nagios Community-Edition fehlen, im kommerziellen und kostenpflichtigen Nagios XI aber verfügbar wären. Manchmal kommt man mit einem Nagios-Derivat aber immerhin unentgeltlich in den Genuss der Erweiterungen – manchmal werden aber auch für Enterprise-Varianten der Klone stolze Summen fällig.

Eine verwandte Problematik ergibt sich durch Plugins, die jeden Nagios-Ableger um eine vermisste Funktion nachrüsten. Etliche Probanden heben sich hier dadurch ab, dass sie zum Vorteil für den Nutzer einen sinnvollen Mix dieser Add-ons bereits vorinstalliert haben. Andere gibt es als Software- oder Hardware-Appliance für den Plug-and-Play-Betrieb.

Wie sehen sich die Nagios-Spielarten nun aber selbst? Was meinen sie besser zu können als das Vorbild? Wo sehen sie ihren Unique Selling Point? Wir haben bei einer ganzen Reihe solcher Projekte nachgefragt: Warum sollte man ihre Nagios-Version dem Original vorziehen?.Und das erhielten wir zur Antwort:

Groundwork

Groundwork versteht sich im Unterschied zu Nagios nicht nur als einfaches Monitoringprodukt, sondern als eine offene Plattform für die Überwachung und Verwaltung von Applikationen und Nachrichtenströmen im Netzwerk, in physischen, virtuellen oder Cloud-basierten Umgebungen. Groundwork will das dank seiner Integration vieler Open-Source-Programme leisten, darunter RRDTool, NeDi, Cacti oder NagVis.

Groundwork [2] sieht sich dabei in einer ganz ähnlichen Rolle wie ein Linux-Distributor: Es liefert eigenen Code, der unterschiedliche freie Komponenten verbindet, und es steuert Performanceverbesserungen bei. So erhält der Kunde ein im Vergleich zu Nagios umfangreicheres und leistungsfähigeres Toolset. Daneben ergeben sich weitere Vorteile:

- Eine voll dokumentierte XML/SOAP-API für die Zusammenarbeit etwa mit einem Ticketing-System oder einer CMDB.

- Eine Konfigurationsdatenbank, die die Administration erleichtert.

- Ein Portal auf der Grundlage von JBosss, in das sich auch kundenspezifische Widgets und Dashboards einbinden lassen.

- Cloud-Konnektoren.

- Bessere Skalierbarkeit und Performance als beim originalen Nagios.

Dank Groundwork soll der gegenwärtige Nagios-User zum einen sein Know-how und die darin investierte Zeit und Mühe weiter nutzen und alle bereits erstellten Nagios-Konfigurationen importieren können, zum anderen bekommt er eine Zahl von zusätzlichen Features und die Integration weiterführender Open-Source-Projekte obendrauf.

isyVmon

Jeder Vorteil, den ein Nagios-Ableger ins Feld führt, ist natürlich zugleich ein stummer Vorwurf an Nagios, entsprechende Features nicht selbst bereitzustellen und so argumentiert dann auch das Projekt isyVmon [3] zuerst mit einer langen Liste an Nachteilen, die das reine Nagios aus seiner Sicht hat.

isyVmon: "Schon bei den ersten Projekten bekamen wir die Nachteile einer reinen Nagios-Lösung aufgezeigt, darunter das rudimentäre und unflexible Webinterface oder die fehlenden Möglichkeiten für anschauliche Management-Reportings. Zudem wird die Administration sehr schnell unübersichtlich, wenn es viele Systeme und/oder Checks gibt.

Komplexere Konfigurationen, etwa das Einbinden weiterer Standorte, erfordern bei Nagios detailliertes Know-how und hohen Aufwand. Jede Konfiguration muss in die Kommandozeile eingetragen und gepflegt werden. Nagios ist nur teilweise mandantenfähig (das Webinterface selbst gar nicht). Ein zentrales Management fehlt. So bleibt der Betrieb einer Nagios-Installation zeitaufwändig.

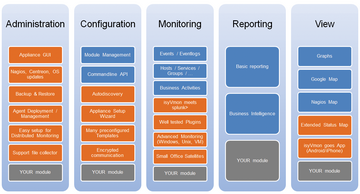

Das eigentliche Monitoring beherrscht Nagios hervorragend. Warum sollte man das also ersetzen oder neu erfinden? Stattdessen baut isyVmon auf Nagios ( Abbildung 1 ) auf und nutzt dessen gewohnte Flexibilität – bereinigt um die oben erwähnten Nachteile einer reinen Nagios-Lösung.

isyVmon wird im Umfeld der IT-Security-Beratung entwickelt. Das heißt nicht unbedingt, dass isyVmon sicherer ist als vergleichbare Produkte, aber es heißt, dass die Entwickler ihre Kunden und sehr viele beim Kunden eingesetzte Produkte sehr genau kennen – im Detail, im Betrieb, auch im Bereich Managed Security Services. Damit wissen wir sehr gut, was wir mit isyVmon monitoren wollen und müssen. Beispielsweise haben wir das Logmanagement-Tool Splunk in isyVmon integriert, nachdem es bei sehr vielen Kunden im Einsatz ist."