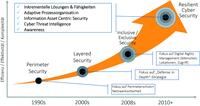

Bessere IT-Sicherheit dank Technik

Kollege Roboter

Begeben wir uns im Alltag in Situationen mit erhöhtem Gefährdungspotenzial, treffen wir in der Regel im Vorfeld Vorkehrungen, um dem erhöhten Risiko zu begegnen und dieses zu minimieren. Der ausschlaggebende Punkt hierbei ist, dass wir die Maßnahmen ergreifen, bevor etwas passieren kann. Überraschenderweise agieren aber viele KMUs genau entgegengesetzt, wenn es um Cyberbedrohungen geht. Einzelne Maßnahmen werden ergriffen, aber nicht aufeinander abgestimmt und oft sind diese auch ausschließlich im Bereich der Prävention angesiedelt. Prävention ist essenziell, auch in der Informationssicherheit. Doch Schutzkleidung beispielsweise legt ein Motorradfahrer für den Fall an, dass ein Sturz nicht mehr zu verhindern ist. Die Frage "Was machen wir, wenn…?" wird gerade bei kleinen und mittelständischen Unternehmen viel zu selten gestellt – in der Hoffnung, der Kelch eines "Cyber Security Incidents" werde schon an einem vorübergehen.

Gefahr allgegenwärtig

Doch gerade mit Blick auf die Ransomware-Attacken der letzten 24 Monate tut er das allzu oft nicht. Beispielhaft sei hier

...Der komplette Artikel ist nur für Abonnenten des ADMIN Archiv-Abos verfügbar.