Grafische Firewalls Out-of-the-Box

Anbieter grafischer Firewalls sind beispielsweise die Berliner m-privacy GmbH mit dem Produkt TightGate-Pro und die Ettlinger BWG Systemhaus Gruppe AG mit secureVD. TightGate-Pro [30] eignet sich Angaben des Herstellers zufolge für Nutzergruppen ab 10 Arbeitsplätzen und besonders für den Einsatz im behördlichen Umfeld.

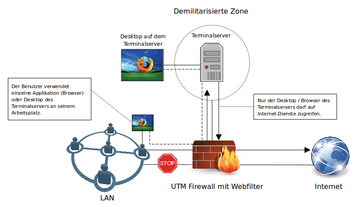

Das Funktionsprinzip einer grafischen Firewall erläutert Abbildung 5 . SecureVD [31] ( Abbildung 6 ) basiert auf einer UTM-Firewall, deren gehärtetes Betriebssystem um einen KVM-Hypervisor erweitert wurde. Dadurch lassen sich über die webbasierende Administrationsoberfläche virtuelle Maschinen mit Windows oder Linux direkt auf der Firewall in Betrieb nehmen.

Abbildung 5: Prinzip einer grafischen Firewall: Der Browser läuft auf einem Terminalserver in der DMZ.

Abbildung 5: Prinzip einer grafischen Firewall: Der Browser läuft auf einem Terminalserver in der DMZ.

Dabei werden die virtuellen Netzwerkadapter der VMs mit dem physikalischen DMZ-Interface der Firewall über eine Bridge verbunden, sodass die virtuellen Maschinen ebenfalls in der DMZ isoliert sind. SecureVD kann daher grundsätzlich sowohl Server (wie zum Beispiel Web-, FTP- und Mailserver) als auch genauso gut Desktops virtualisieren. Da für die Virtualisierung von Desktops auf SecureVD sowohl Linux als auch Windows unterstützt werden, können die Anwender mit ihrer vom Arbeitsplatz gewohnten Software arbeiten.

Wird auf dem virtuellen Windows-Desktop zusätzlich noch ein RDP-Server wie zum Beispiel der XP/VS Terminal Server for Windows von Thinstuff [32] installiert, dann können sich problemlos auch mehrere Anwender einen einzelnen virtuellen Desktop teilen. Jeder Anwender erhält in diesem Fall seine ganz eigene Session.

Ab der Version Standard unterstützt der ThinStuff XP/VS Terminal Server darüber hinaus auch noch die TSX RemoteApp (Seamless Windows). Damit kann der Browser oder jede andere Anwendung über eine RDP-Verbindung aus der virtuellen Maschine gestartet und dann direkt am Arbeitsplatz angezeigt werden. Das für viele Anwender umständliche Handling mit zwei Desktops kann dann entfallen.

Fazit

Die Verbreitung von Malware durch Drive-by-Downloads ist bereits heute die Methode der Wahl für Angreifer. Besserung ist kurzfristig nicht in Sicht. Admins sollten sich dringend mit diesem Thema auseinandersetzen. Doch ist die Situation keineswegs aussichtslos, denn durch einen sinnvollen Mix der im Artikel vorgestellten Techniken und durch die Aufklärung der Anwender kann dieser Bedrohung begegnet werden.

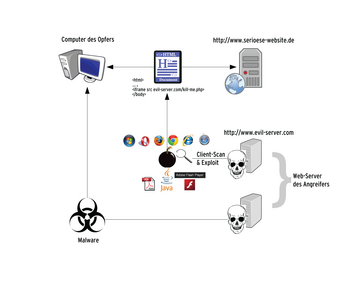

Ablauf eines Drive-by-Downloads

Für die Vorbereitung eines Drive-by-Download-Angriffs wird zunächst ein Webserver kompromittiert und der Startseite in einem iFrame zusätzlicher Code – meist in Javascript – untergeschoben. Der Code im iFrame verweist auf einen anderen Webserver, der unter der Kontrolle des Angreifers steht. Auf diesem befindet sich die Angriffssoftware, die die Version des Webbrowsers und die vorhandenen Plugins der Webseitenbesucher ermittelt und ihnen den passenden Exploit-Code unterschiebt. Sobald der Exploit erfolgreich ausgeführt wurde, wird der eigentliche Schadcode, zum Beispiel ein Trojaner, nachgeladen und unbemerkt vom Benutzer auf dem System ausgeführt – schon ist es passiert.

Die Abbildung 1 erläutert den typischen Ablauf einer Drive-by-Infektion.

Abbildung 2: Beispielhafte Ausgabe des Safe-Browsing-Dienstes. Diese Seite wird als Malware-Schleuder gerügt.

Abbildung 2: Beispielhafte Ausgabe des Safe-Browsing-Dienstes. Diese Seite wird als Malware-Schleuder gerügt.

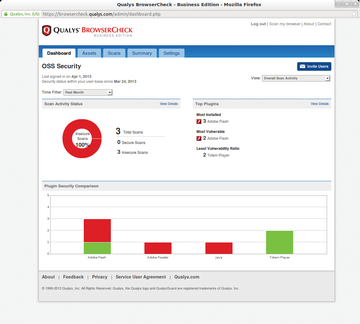

Abbildung 3: Ein Browser-Check – hier in der Version von Qualys – prüft unter anderem auf veraltete Plugins.

Abbildung 3: Ein Browser-Check – hier in der Version von Qualys – prüft unter anderem auf veraltete Plugins.

Infos

- Websense: http://community.websense.com/blogs/securitylabs

- Java-Schwachstelle: https://www.bsi.bund.de/DE/Presse/Pressemitteilungen/Presse2013/Krit_Schwachstelle_Java-7-10_11012013.html

- ENISA Threat Landscape: http://www.enisa.europa.eu/activities/risk-management/evolving-threat-environment/ENISA_Threat_Landscape/at_download/fullReport

- Spam auf Malware: http://www.eleven-securityblog.de/2012/10/die-zahl-des-monats-oktober-2012

- Websense 2012 Threat Report: http://www.websense.com/content/websense-2012-threat-report-download.aspx

- The Open Web Application Security Project: https://www.owasp.org/index.php/Category:OWASP_Top_Ten_Project

- Backtrack: http://www.backtrack-linux.org

- Kali Linux: http://www.kali.org

- Common Exploit Kits: http://3.bp.blogspot.com/-uyMLGw7f0SI/UKAPwmIjc4I/AAAAAAAAFlw/_tGdzXgfYnI/s1600/1780x1200_CommonExploitPacks2012u18.jpg

- ExploitPackTable 2013: https://docs.google.com/spreadsheet/ccc?key=0AjvsQV3iSLa1dE9EVGhjeUhvQTNReko3c2xhTmphLUE#gid=0

- CVE: http://cve.mitre.org

- BSI-Maßnahmenkatalog: https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Publikationen/Studien/WebSec/WebSec_pdf.pdf?__blob=publicationFile

- Fortify: http://www.securenet.de/web-application-security/unsere-leistungen/source-code-analyse-auto.html

- IBM Rational AppScan: http://www-01.ibm.com/software/de/rational/appscan

- Skipfish: http://code.google.com/p/skipfish

- What is Safe Browsing? https://developers.google.com/safe-browsing

- Malware Domain List: http://www.malwaredomainlist.com/mdl.php

- Initiative S: https://www.initiative-s.de

- Modesecurtity: http://www.modsecurity.org

- Mozilla Plugin-Check: https://www.mozilla.org/en-US/plugincheck

- Qualys Browser-Check: https://browsercheck.qualys.com

- Business Edition: http://www.qualys.com/forms/browsercheck-business-edition

- F-Secure: http://www.f-secure.com/de/web/business_de/suites/protection-service/overview

- Protection Service for Business, Workstation: http://Security http://download.f-secure.com/webclub/supported%20applications.pd http://f

- BLADE: http://www.blade-defender.org/eval-lab

- Sirrix AG: http://www.sirrix.de

- Squidguard: http://www.squidguard.org/blacklists.html

- BSI Grundschutz: https://www.bsi.bund.de/ContentBSI/grundschutz/kataloge/m/m04/m04365.html

- ReCoBs: https://www.bsi.bund.de/DE/Themen/Cyber-Sicherheit/Content_Cyber-Sicherheit/ThemenCS/Sicherheitsvorf%C3%A4lle/AktiveInhalte/schutzmoeglichkeiten/recobs/kurzinformation.html

- TightGate-Pro: http://www.m-privacy.de/produkte/tightgate-pro

- secureVD: http://www.securevd.de

- XP/VS Terminal Server: http://www.thinstuff.de/products/xpvs-server