Schriftform gefordert

Der Auftrag ist schriftlich zu erteilen, wobei insbesondere im Einzelnen festzulegen sind:

1. der Gegenstand und die Dauer des Auftrags,

2. der Umfang, die Art und der Zweck der vorgesehenen Erhebung, Verarbeitung oder Nutzung von Daten, die Art der Daten und der Kreis der Betroffenen,

3. die nach § 9 zu treffenden technischen und organisatorischen Maßnahmen,

4. die Berichtigung, Löschung und Sperrung von Daten,

5. die nach Absatz 4 bestehenden Pflichten des Auftragnehmers, insbesondere Kontrollen,

6. die etwaige Berechtigung zur Begründung von Unterauftragsverhältnissen,

7. die Kontrollrechte des Auftraggebers und die Duldungs- und Mitwirkungspflichten des Auftragnehmers,

8. mitzuteilende Verstöße des Auftragnehmers oder der bei ihm beschäftigten Personen gegen Vorschriften zum Schutz personenbezogener Daten oder gegen die im Auftrag getroffenen Festlegungen,

9. der Umfang der Weisungsbefugnisse, die sich der Auftraggeber gegenüber dem Auftragnehmer vorbehält,

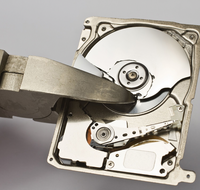

10. die Rückgabe überlassener Datenträger und die Löschung beim Auftragnehmer gespeicherter Daten nach Beendigung des Auftrags.

Da der beauftragte Dienstleister seine Dienstleistung am besten kennt, fragt man am besten diesen nach einem Muster, das seine Angaben bereits enthält und passt dies an den konkreten Auftrag an. Zur Orientierung dient die von der BITKOM vorgeschlagene Mustervertragsanlage [2] .

Technische und organisatorische Maßnahmen

Einen Schwerpunkt der Vereinbarung bilden die technischen und organisatorischen Maßnahmen nach § 9 BDSG, die der Dienstleister garantiert.

§ 9 BDSG regelt: "Öffentliche und nicht-öffentliche Stellen, die selbst oder im Auftrag personenbezogene Daten erheben, verarbeiten oder nutzen, haben die technischen und organisatorischen Maßnahmen zu treffen, die erforderlich sind, um die Ausführung der Vorschriften dieses Gesetzes, insbesondere die in der Anlage zu diesem Gesetz genannten Anforderungen, zu gewährleisten. Erforderlich sind Maßnahmen nur, wenn ihr Aufwand in einem angemessenen Verhältnis zu dem angestrebten Schutzzweck steht."

Die Anlage zu § 9 BDSG sieht die im Kasten Die acht Gebote der IT-Sicherheit genannten Gebote vor.

Der Auftraggeber ist in der Pflicht, den Dienstleister im Vorfeld unter die Lupe zu nehmen. Mögliche Experten beim Dienstleister, die man ansprechen kann sind: Datenschutz- oder IT-Sicherheitsbeauftragter, IT-Leiter, IT-Revisor oder der externe IT-Dienstleister. Diese sollte man nach Dokumentationen fragen, um die Prüfung vor Ort vorzubereiten. Anhand des ersten Eindrucks der Unterlagen sieht man oft schon, wie gut der Dienstleister arbeitet und ob er für die Prüfung vorbereitet ist und sich mit den Themen auseinandergesetzt hat.

Bevor man einen Dienstleister prüft, sollte man sich einen Fragenkatalog zusammenstellen, der sich an der Anlage nach § 9 BDSG orientiert. Eine Vorbereitung für die Prüfung bietet unter anderem der IT-Grundschutzkatalog des BSI. Fragen Sie den Dienstleister, wie er bei bestimmten Problemen in der Praxis verfährt, ob es Notfallpläne gibt, wo er die Daten speichert, wie der Datentransfer erfolgt, wie die Zugriffsrechte der Mitarbeiter geregelt sind und vieles mehr. Ferner gehört in den Fragenkatalog, ob sich die Mitarbeiter im Unternehmen des Dienstleisters schriftlich auf das Datengeheimnis nach § 5 BDSG verpflichtet haben und über die sich aus diesem Auftrag ergebenden besonderen Datenschutzpflichten sowie die bestehende Weisungs- oder Zweckbindung belehrt sind.

Neben den technischen Einzelheiten liefern die Antworten einen ersten Eindruck vom Datenschutz in diesem Unternehmen. Die Prüfung ist zu protokollieren, und am Ende sollte eine Anlage zum Vertrag über die Auftragsdatenverarbeitung stehen, die die getroffenen technischen und organisatorischen Vorgaben zusammenfasst. Einen Mustervertrag der GDD, an dem man sich gut orientieren kann, findet man hier [3] .