Portbasierter Zugriffsschutz mit NAP und 802.1X

Eintrittskarte

Network Access Protection wurde mit Windows Server 2008 eingeführt und ermöglicht die Überprüfung des Sicherheitsstatus eines Clients beim Zugriff auf das Netzwerk. Dabei wird die Übereinstimmung mit definierten Richtlinien (Health Policies) geprüft. Eine Health Policy kann beispielsweise testen, ob

- eine Firewall für bestimmte Profile aktiviert ist,

- ein Virenscanner vorhanden ist,

- die Pattern-Updates aktuell sind oder

- das Betriebssystem auf dem aktuellen Patchstand ist.

Wenn die Richtlinien nicht eingehalten werden, kann man den Zugriff auf das Netzwerk verweigern oder wenigstens einschränken. Gerade die Einschränkung ist interessant, da man so den Client beispielsweise in ein Wartungsnetzwerk umleiten kann, um ihm dort Updates oder eine passende Konfiguration zu vergeben. Ist er richtlinienkonform, darf er nach einer weiteren Prüfung uneingeschränkt auf das Netzwerk zugreifen. Windows unterstützt NAP für Windows XP SP3 eingeschränkt und ab Windows Vista uneingeschränkt.

Viele Wege führen nach Rom

NAP bietet verschiedene Varianten für den Zugriffsschutz an. Hierzu zählen:

- DHCP

- Terminal-Dienste (beziehungsweise Remotedesktop-Dienste)

- IEEE 802.1X-Geräte

- VPN

- IPsec

In diesem Artikel geht es um den Zugriff über kabelgebundene 802.1X-fähige Geräte, de facto also Switches. Ein weiteres typisches Einsatzszenario für 802.1X sind WLAN-Verbindungen über einen Access Point. In beiden Fällen geht es weniger um die Authentifizierung (auch wenn 802.1X dafür konzipiert wurde), sondern um die Einhaltung von Konfigurationsstandards.

NAP-Terminologie

Damit NAP funktioniert, müssen diverse Zahnräder ineinandergreifen. Zunächst benötigt der Client einen NAP-Agent, der die benötigten Informationen über den Status der zu überprüfenden Komponenten sammelt, zum Beispiel:

- Firewallstatus

- Windows-Update

- Virenscanner

- herstellerspezifische Informationen

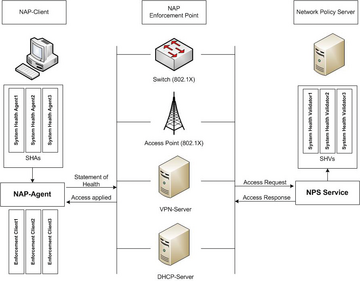

Diese Informationen erhält er über sogenannte System Health Agents (SHA). Sie übermitteln den "Gesundheitszustand" der jeweiligen Komponente. Der passende Erzwingungsclient (Enforcement Client, Abbildung 1 ), eine Komponente des NAP-Agents, schickt diese Informationen dann zum Erzwingungspunkt (NAP Enforcement Point).

Abbildung 1: Der Enforcement-Client stellt auf dem mobilen Rechner die Einhaltung der Policies sicher.

Abbildung 1: Der Enforcement-Client stellt auf dem mobilen Rechner die Einhaltung der Policies sicher.

Der Erzwingungspunkt ist, je nach Technologie, entweder ein DHCP-Server, ein VPN- oder Remote Desktop-Gateway oder eben ein 802.1X-fähiger Switch ( Abbildung 2 ). Der Erzwingungspunkt leitet den übermittelten Integritätsstatus an den Netzwerkrichtlinienserver (Network Policy Server, NPS) weiter, der über eine sogenannte Systemintegritätsüberprüfung (System Health Validator, SHV) die gewünschten Übereinstimmungsprüfungen vornimmt. Über Netzwerk- und Integritätsrichtlinien legt der Administrator fest, unter welchen Bedingungen der Zugriff in welcher Form gestattet beziehungsweise verweigert wird.