Skript testet Linux auf Meltdown und Spectre

18.01.2018

Mit einem Shellskript lassen sich die eigenen Linux-Systeme auf die aktuellen Prozessor-Sicherheitslücken testen.

Stéphane Lesimple hat ein Shellskript veröffentlicht, das ein Linux-System daraufhin untersucht, ob es die kürzlich entdeckten Sicherheitslücken superskalarer CPUs aufweist oder wirksame Gegenmaßnahmen installiert sind. Zu installieren ist es mit einem Aufruf von

git clone https://github.com/speed47/spectre-meltdown-checker

Danach muss das Script mit Root-Rechten gestartet werden, etwa so:

cd spectre-meltdown-checker/ sudo ./spectre-meltdown-checker.sh

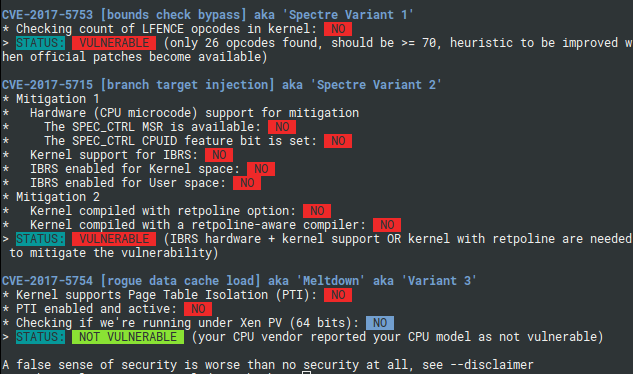

Danach gibt es Skript die Ergebnisse für jede der drei gefundenen Sicherheitslücken CVE-2017-5753 bounds check bypass (Spectre Variant 1), CVE-2017-5715 branch target injection (Spectre Variant 2) und CVE-2017-5754 rogue data cache load (Meltdown) aus: