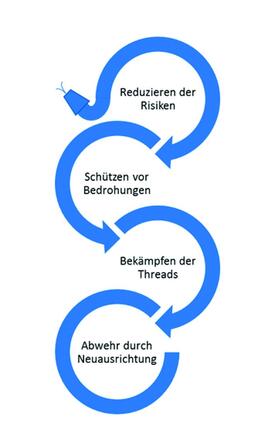

Neuausrichtung der IT-Sicherheit

Im Idealfall ermöglicht Ihnen die Nachverfolgung von Anomalien und der Einsatz von Standardprodukten in Ergänzung mit Spezialtools, Schadsoftware im Netzwerk zu erkennen. Dies sollte jedoch der Einzelfall bleiben, da Schadsoftware idealerweise schon am Gateway blockiert werden sollte. Bieten die eingesetzten Gateway-Scanner keinen ausreichenden Schutz, müssen Sie eine Ablösung der genutzten Produkte in Betracht ziehen.

Neue Produkte, meist mit der Bezeichnung "Next Generation", versprechen hier Abhilfe. Das sind sowohl neue Versionen bereits etablierter Tools, aber auch völlig neuartige Produkte, die mehr bieten als ein klassischer Malware-Scanner. Dazu gehören beispielsweise SentinelONE [14], Carbon Black (übernommen durch Bit9 im Jahr 2014) oder Cylance [15], die nachhaltigen Schutz versprechen. Zum Einsatz kommt dabei unter anderem Machine Learning, ein vielversprechender Ansatz, den die Hersteller zunehmend aufgreifen. Mit ihm erkennen die Lösungen unnormales Verhalten im Netzwerk und schlagen entsprechend Alarm.

Zweifelsohne sind mit derartig fortschrittlichen Werkzeugen gute Ergebnisse zu erreichen, aber die typischen Herausforderungen im alltäglichen Betrieb gelten auch für diese Next-Gen-Produkte:

- Produktpreis und jährliche Kosten.

- Verwaltbarkeit im Enterprise-Segment.

- Ressourcenbedarf auf den Systemen.

- SIEM-Unterstützung.

- Support für vorhandene Betriebssysteme, Cloud-Dienste, virtuelle Systeme und mobile Geräte.

Bestehenden Schutz ausreizen

Die üblichen Anti-Malware-Programme werden im Alltag nicht mit allen vorhandenen Schutzfunktionen eingesetzt, da diese auf Kosten der Systemperformance und des Nutzerkomfortes gehen. Bei konkretem Malware-Verdacht oder auf besonders kritischen Systemen können Sie jedoch bei den meisten Security-Produkten auf Features zurückgreifen, die eine Analyse unterstützen. Kaspersky Lab hat beispielsweise einen "Modus für vertrauenswürdige Programme" in seinen Produkten integriert. Aktivieren Sie diesen Modus, werden nur bekannte und überprüfte Anwendungen gestartet [16].

Bild 3: PEStudio beleuchtet das Innenleben von ausführbaren Dateien und weist auf potenziell gefährliche Komponenten hin.

Bild 3: PEStudio beleuchtet das Innenleben von ausführbaren Dateien und weist auf potenziell gefährliche Komponenten hin.

Malware, die versucht über herkömmliche Wege im System aktiv zu werden, wird erkannt und blockiert. Die Aktivierung eines solchen Moduls ist mit wenigen Mausklicks möglich – der Nachteil ist jedoch, dass eine Datenbasis benötigt wird, was Gut und was Böse ist (Whitelist und Blacklist). Diese Informationsbasis muss periodisch, also etwa nach der Installation von Software sowie Updates, aktualisiert werden. Dies bedeutet einen Arbeitsaufwand, der sich bei kritischen Systemen jedoch lohnt. Auch unterstützen manche Antiviren-Anbieter die Klassifizierung mit eigenen Whitelists an vertrauenswürdigen Anwendungen beziehungsweise Software-Herstellern.

Alternativ können Sie auch die Scanner-Einstellungen anpassen, um das Security-Tool feinfühliger reagieren zu lassen. So gibt es beispielsweise Möglichkeiten, eine heuristische Analyse, globale Reputationswerte und die Verhaltensanalyse stärker in die Erkennung einzubeziehen. Damit ist eine bessere Identifikation von neuer Malware möglich – allerdings müssen Sie dann auch mit erhöhten Fehlalarmen (False Positives) rechnen, da unter Umständen reguläre Systemaktionen die Trigger auslösen können.

Zum Schluss sollten Sie nicht vergessen, die Anwender mit ins Boot zu holen. Dabei handelt es sich womöglich um die wichtigste Sicherheitsmaßnahme, denn egal, ob Ransomware oder andere fortschrittliche Angriffe – am Ende ist die Verbreitung der Schädlinge in der Regel nur mit Zutun der User möglich: Sie öffnen das angehängte Word-Dokument und starten die eingebetteten Makros. Sie führen das heruntergeladene Java-Script-File aus, ohne sich der Gefahr bewusst zu sein. Sie stöpseln den gefundenen oder zugeschickten USB-Stick ein, um zu schauen, was drauf ist. Wenn die Anwender vor genau solchen Angriffsvektoren gewarnt sind und idealerweise noch positiv motiviert wurden, aktiv bei der IT-Sicherheit mitzuhelfen, schließen Sie das größte Einfallstor.