Domänenbeitritt leichtgemacht dank realmd

Alle bisher vorgestellten Methoden haben den Nachteil, dass mehr oder weniger Handarbeit auf den Clients anfällt, um diese in eine Windows-Domäne aufzunehmen. Seit Fedora 18 und ab Red Hat Enterprise 7 steht mit “realmd” jedoch ein Tool zur Verfügung, mit dem ein System sehr einfach in einen Kerberos-Realm (aka Domäne) aufgenommen werden kann. Dies muss nicht zwingend eine Windows-Domäne sein, sondern klappt auch mit FreeIPA-Domänen. Der Aufruf hierfür lautet einfach:

$ realm join example.com -U Administrator

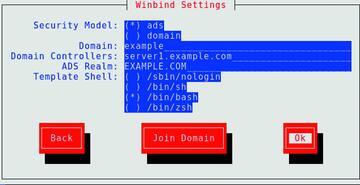

Bild 3: Schließlich folgt bei der Template-basierten Winbind-Konfiguration die Auswahl des ADS Security-Modes

Bild 3: Schließlich folgt bei der Template-basierten Winbind-Konfiguration die Auswahl des ADS Security-Modes

Es sind keine weiteren manuellen Änderungen an der Kerberos- oder sssd-Konfiguration notwendig. Der realm-Aufruf sorgt dafür, dass automatisch ein Computer-Konto für das System erzeugt wurde und auch ein Kerberos-Principle mit einer Keytab-Datei zur Verfügung steht. An dieser Stelle sei jedoch erwähnt, dass realmd eine recht neue Software ist und an der einen oder anderen Stelle noch mit Problemen zu rechnen ist.

Fazit

Das einheitliche Management von Benutzerkonten lässt sich entweder mittels direktem Domänenbeitritt von Linux-Clients in eine Windows-Domäne erreichen oder mittels Synchronisation beziehungsweise Trust-Stellungen zwischen unterschiedlichen Identity-Stores. Beide Varianten haben ihre Vor- und Nachteile. Werden Linux-Clients direkt in eine Windows-Domäne aufgenommen, so empfiehlt der Autor an dieser Stelle den Einsatz des System Security Services Daemon in Kombination mit dem AD-Provider, da diese Variante zur Zeit die stabilste und leistungsfähigste Lösung darstellt.

(dr)

Listing: /etc/sssd/sssd.conf

[domain/example.com] id_provider = ad [sssd] services = nss, pam config_file_version = 2 domains = example.com [nss] [pam]