Netzwerkschnittstellen konfigurieren

Da der Administrator normalerweise über das LAN-Interface auf die Konfigurationsoberfläche der Firewall zugreift, lautet die Bezeichnung der Netzwerkkarte unter

»Interfaces & Routing | Interfaces«

auch

»Internal«

. Ändern Sie diese Bezeichnung auf

»External«

, indem Sie die Interface-Einstellungen editieren. Den Schnittstellentyp belassen Sie dabei auf

»Ethernet DHCP«

. Da es noch weitere Server in der VPC geben soll, benötigen Sie noch ein Netzwerk-Interface in dieses Netz. Legen Sie ein neues Netzwerk-Interface an und benennen Sie die Schnittstelle

»Internal«

. Als Schnittstellentyp wählen Sie

»Ethernet Static«

, als IP-Adresse verwenden Sie eine aus dem privaten Subnetz unserer VPC, zum Beispiel 192.168.101.5. Bitte beachten Sie, dass das Interface nach dem Anlegen noch aktiviert werden muss. Dies geschieht über den kleinen Schalter neben dem

»Edit«

-Button. Nach einem Refresh der Browser-Sitzung sollten nun beide Interfaces als

»Up«

dargestellt werden.

DNS, Firewall & NAT

Nun müssen Sie noch dafür sorgen, dass die Systeme in der VPC über unsere Firewall auch mit dem Internet kommunizieren können. Dafür tragen Sie unter

»Network Services | DNS«

unter

»Allowed Networks«

das interne VPC-Subnetz ein:

»Internal (Network)«

192.168.100.0/24. Unter

»Forwarders«

deaktivieren Sie die Option

»Use forwarders assigned by ISP«

und tragen stattdessen einen oder mehrere freie DNS-Server, zum Beispiel Googles 8.8.8.8 und 8.8.4.4, als Forwarder ein.

Im Bereich

»Network Protection | Firewall«

legen Sie dann eine Regel an, die zunächst allen ausgehenden Traffic vom privaten Subnetz ins Internet erlaubt:

Sources: Internal (Network) Services: Any Destinations: Any

Natürlich würde man die Server aus der VPC in einer Produktivumgebung nicht ungefiltert in Richtung Internet kommunizieren lassen. Für Webzugriffe empfiehlt es sich, den Web-Proxy mit Virenscanner zu aktivieren. Werden weitere ausgehende Services benötigt, sollten diese explizit als Firewall-Regel angelegt werden.

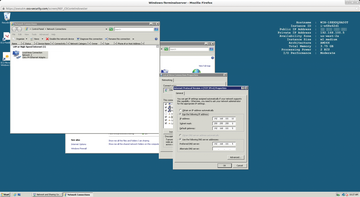

Um die Windows-Maschine später vollständig einzurichten, benötigen Sie Zugriff per RDP auf das System. Fürs Erste richten Sie als Krücke eine DNAT-Regel (

»Network Protection | NAT | New NAT Rule«

) ein, mit der Sie den RDP-Dienst über die offizielle IP-Adresse der Firewall ansprechen können:

For traffic from: Any Using Service: Microsoft Remote Desktop 3389/TCP Going to: External (Address) Change the destination to: IP Adresse des Windows Servers in der VPC

Für den Produktivbetrieb ist der Zugriff per RDP ( Abbildung 6 ) über das Internet natürlich nicht geeignet. Die NAT-Regel sollten Sie daher nach der Einrichtung des Servers wieder deaktivieren oder gleich ganz löschen. Stattdessen verwenden Sie besser einen VPN-Tunnel. Sophos-UTM hält dafür mehrere Alternativen bereit, von OpenVPN über IPsec bis zu L2TP. Alternativ bietet Sophos-UTM aber auch die Möglichkeit, den Windows-Server (und andere Dienste) mit Hilfe des integrierten HTML5-Portals verfügbar zu machen. Der Zugriff auf den Windows-Server erfolgt dann einfach über den Browser und das User-Portal der Firewall. Wie das genau funktioniert, wurde bereits in Ausgabe 6/2012 des ADMIN-Magazins beschrieben [5] .